¿Cuál es la mejor alternativa a Google Authenticator? Por qué la YubiKey se impone en 2026

La autenticación multifactorial (MFA) se ha convertido en la norma. Durante mucho tiempo, recibir un código por SMS o utilizar una aplicación como Google Authenticator parecía suficiente. Sin embargo, el mundo de la ciberdelincuencia ha cambiado. Si estás leyendo esto, es probable que estés buscando una alternativa a Google Authenticator que sea más segura, más sencilla o más fiable.

¿Por qué buscar una alternativa a Google Authenticator?

Hoy en día, los piratas informáticos ya no se conforman con adivinar tus contraseñas: las interceptan en tiempo real. Además, seamos sinceros, confiar la seguridad de toda tu vida digital a una simple aplicación en un smartphone (que puede averiarse, ser robado o pirateado) ya no es la estrategia más prudente. Por eso, buscar una alternativa a Google Authenticator parece una obviedad.

El problema de Google Authenticator no es su funcionamiento interno, sino su método de transmisión. La aplicación genera un código de seis dígitos que cambia cada 30 segundos. Es lo que se conoce como «código de un solo uso». ¿Cuál es el problema? Este código es un dato que debes copiar y pegar. Y si tú puedes copiarlo, un pirata informático puede robarlo.

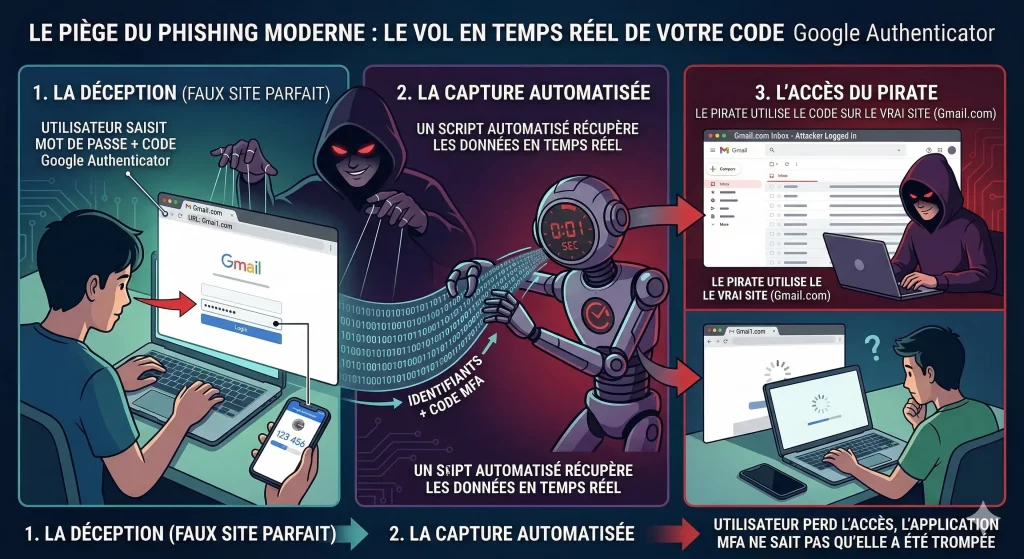

La trampa del phishing moderno

Hoy en día, los ataques ya no se parecen a los antiguos correos electrónicos llenos de errores. De hecho, utilizan páginas de inicio de sesión que parecen auténticas. Así, cuando introduces tu código de Google Authenticator en una página falsa, un robot lo recoge y se conecta en tu lugar en menos de un segundo. Además, la aplicación no «sabe» que estás en un sitio web falso. Te da el código y el pirata informático accede a tu cuenta. Es precisamente por esta razón por la que buscar una alternativa a Google Authenticator se ha convertido en una prioridad para las empresas y los particulares informados.

YubiKey: la alternativa a Google Authenticator

La YubiKey no es una aplicación, sino un dispositivo físico. A simple vista, parece una pequeña memoria USB cualquiera que se puede colgar del llavero. No te pide que introduzcas ningún código numérico. Para iniciar sesión, conectas la llave (o la acercas al teléfono mediante NFC) y simplemente tocas el sensor dorado.

El fin definitivo del phishing

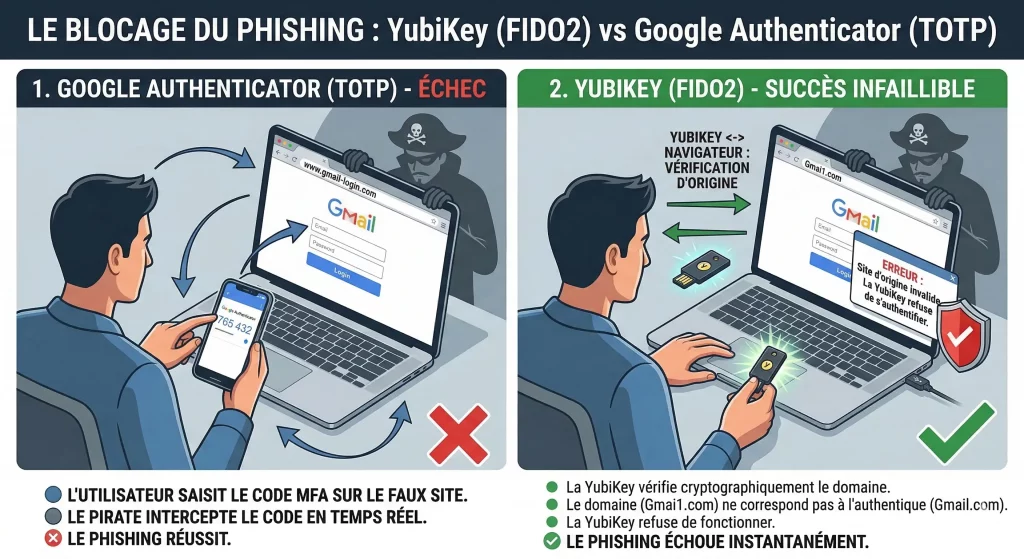

El punto fuerte de esta alternativa a Google Authenticator reside en una tecnología llamada FIDO2. Sin embargo, a diferencia de una aplicación, la YubiKey «se comunica» con tu navegador web.

Antes de validar la conexión, la llave verifica la identidad del sitio web. Si te encuentras en una página bancaria falsa o en un Gmail falso, la llave lo detecta al instante y se niega a funcionar. Por lo tanto, ni siquiera hace falta que seas un experto: la tecnología trabaja por ti. Se trata de una seguridad pasiva e infalible.

¿Por qué elegir el hardware en lugar de la aplicación?

| Lo que se compara | Google Authenticator (aplicación) | YubiKey (Hardware) |

|---|---|---|

| Sencillez | Copiar y pegar 6 dígitos | Un simple «toque» físico |

| Seguridad contra el phishing | Vulnerable a los sitios web falsos | Protección total |

| Solidez | Depende de la batería del teléfono | Indestructible y sin pilas |

| Fiabilidad | Riesgo de perder el acceso si se rompe el teléfono | Se puede solicitar una copia de la llave (como en una vivienda) |

| Coste | Gratis | Inversión (aproximadamente 50-60 €) |

¿Es complicado pasarse a una YubiKey?

Es uno de los principales temores cuando se busca una alternativa a Google Authenticator. Sin embargo, la transición es muy sencilla. En primer lugar, la mayoría de los grandes servicios (Google, Microsoft, Facebook, Binance, Kraken, GitHub) cuentan con una sección de «Seguridad» en la que puedes añadir una «clave de seguridad». Por último, tanto si te decantas por la versátil YubiKey 5 NFC como por la versión para puertos más recientes, la YubiKey 5C NFC, el registro solo lleva unos segundos.

Por último, una vez registrada, la llave se convierte en tu guardaespaldas personal. Así, puedes seguir utilizando Google Authenticator para tus cuentas menos importantes y reservar la YubiKey para tus cuentas bancarias, tus correos electrónicos principales y tus redes sociales.

¿Necesitas ayuda con la implementación? EISN.fr te ayuda a encontrar una alternativa a Google Authenticator

¿Está considerando utilizar YubiKey como alternativa a Google Authenticator para su organización? Si la implementación le parece compleja a escala empresarial, eisn.fr ofrece un servicio completo de acompañamiento y asistencia para la puesta en marcha. De hecho, nuestros expertos le orientarán en la elección de los modelos adecuados, como el YubiKey 5 NFC o el YubiKey 5C NFC, y en la integración del estándar FIDO2 en sus infraestructuras de identidad existentes. Por lo tanto, no deje que la complejidad técnica frene su transición hacia una seguridad física infalible.

Conclusión: El futuro de tu seguridad es físico

En 2026, la aplicación móvil es una solución básica, pero ya no es la solución más avanzada. No esperes más, porque optar por una alternativa a Google Authenticator, como la YubiKey 5 NFC, es garantizarte una tranquilidad total. Ya no tendrás que preguntarte si el enlace en el que has hecho clic era el correcto. La llave lo sabe por ti. Protege tus accesos, asegura tu futuro digital y pasa al estándar físico con los modelos YubiKey 5 NFC o YubiKey 5C NFC.