Clé de sécurité contre le phishing : L’arme INFAILLIBLE pour une protection ULTIME

À l’ère du tout numérique, la question n’est plus de savoir si vous serez ciblé par une cyberattaque, mais quand. En effet, le phishing (ou hameçonnage) s’est industrialisé, devenant le vecteur numéro un du vol d’identité et du piratage de comptes. Face à des attaques de plus en plus sophistiquées, s’appuyer sur de simples mots de passe est devenu suicidaire. Heureusement, il existe une parade technologique absolue : la clé de sécurité contre le phishing. Si vous cherchez une protection contre le phishing qui soit réellement efficace et sans compromis, la solution n’est plus logicielle, mais matérielle.

Pourquoi les méthodes classiques échouent lamentablement contre le phishing

La plupart des utilisateurs pensent être protégés en activant l’authentification multifacteur (MFA) via SMS ou via une application génératrice de codes (voir notre article sur Google Authenticator). Pourtant, la cybercriminalité a évolué et ces méthodes souffrent de failles structurelles que les pirates exploitent activement.

La vulnérabilité du MFA classique et la protection contre le phishing

Le problème majeur réside dans la méthode de transmission du code de validation. Qu’il s’agisse d’un code reçu par SMS (vulnérable au SIM swapping) ou d’un code dynamique (TOTP) généré par une application, ce code est une donnée passive que vous devez recopier. Or, si vous pouvez le copier, un pirate peut l’intercepter.

En effet, les attaques de phishing modernes utilisent des attaques AiTM (Adversary-in-the-Middle). Le pirate crée une copie parfaite de votre page de connexion (banque, email, exchange crypto). Lorsque vous saisissez vos identifiants et votre code MFA, un script automatisé les intercepte en temps réel et les utilise instantanément pour se connecter à votre place sur le site légitime. Votre code MFA, censé vous protéger, devient l’arme du crime. C’est pourquoi la simple application mobile ne suffit plus pour assurer une protection contre le phishing efficace.

Qu'est-ce qu'une clé de sécurité contre le phishing ?

Passer à une clé matérielle change totalement le paradigme de la sécurité. Une clé de sécurité contre le phishing n’est pas une application, c’est un objet physique et autonome. À priori, elle ressemble à une petite clé USB banale que vous accrochez à votre porte-clés. Cependant, elle fonctionne selon un principe cryptographique qui la rend inviolable par un attaquant distant. Ici, on abandonne la saisie manuelle d’un code passif au profit d’une vérification active basée sur la possession.

Le standard clé FIDO2 : Le rempart absolu

La force de cette technologie réside dans les standards ouverts FIDO2 / WebAuthn. Contrairement aux applications, la clé matérielle ne génère pas un code à recopier. Elle « discute » cryptographiquement avec votre navigateur web. Avant de valider une connexion ou une transaction sensible, la clé effectue une vérification d’origine (Origin Binding).

Comment fonctionne la protection contre le phishing la plus puissante ?

Pour comprendre l’aspect pédagogique de la clé de sécurité contre le phishing, il faut visualiser le mécanisme de défense. Imaginez que vous tentez de vous connecter sur un site frauduleux parfaitement imité (ex: my-banc.com au lieu de bank.com).

L'infaillibilité de la vérification matérielle

- Vous insérez votre clé (ou vous la passez via NFC).

- Le navigateur Web initie le protocole cryptographique FIDO2.

- C'est ici que la magie opère : La clé vérifie cryptographiquement le nom de domaine exact (le site) qui initie la requête.

- Comme le site est un faux (my-banc.com), la clé détecte que ce domaine ne correspond pas à celui enregistré lors de la configuration initiale (bank.com).

- La clé refuse catégoriquement de signer l'authentification. L'attaque est bloquée à la source.

Par conséquent, même si un pirate possède votre mot de passe et votre ordinateur, il restera bloqué devant la porte close de votre compte. L’erreur humaine est éliminée : vous n’avez pas besoin d’être un expert en URL, la technologie le fait pour vous. C’est l’outil ultime pour quiconque souhaite sécuriser son compte crypto ou ses emails de manière proactive.

Comparatif : Pourquoi choisir cette alternative matérielle ?

| Critère technique | SMS / App Mobile | Clé FIDO2 (YubiKey) |

|---|---|---|

| Simplicité | Saisie manuelle d'un code (lent) | Un simple "Tap" physique (instantané) |

| Résistance au Phishing | Vulnérable (AiTM) | Protection Totale (Origin Binding) |

| Solidité | Dépend de la batterie/téléphone | Indestructible, sans batterie |

| Risque de perte | Accès compromis si téléphone cassé | Double de clé possible |

Implémenter votre Protection contre le phishing avec agilité

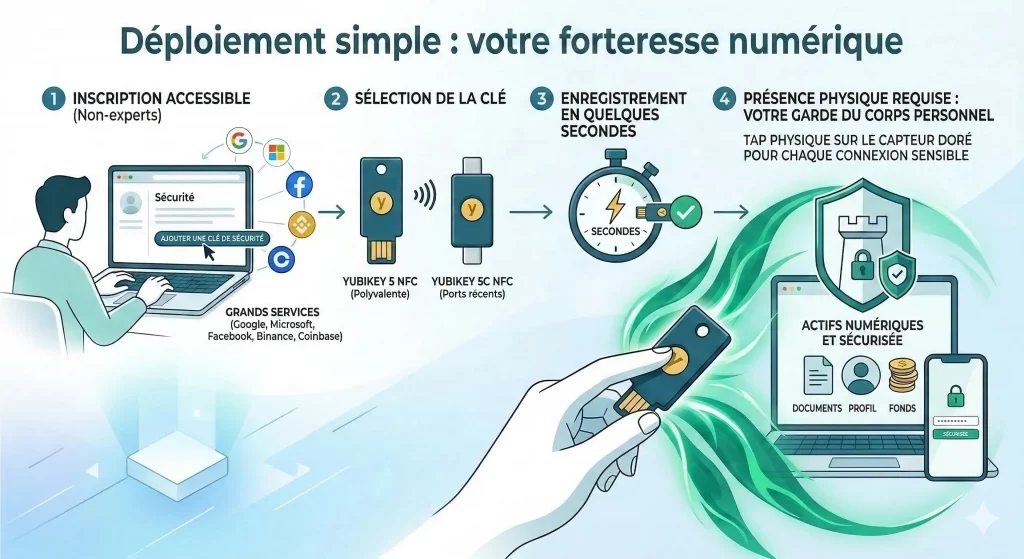

Le déploiement de ces solutions n’est plus réservé aux experts IT. La plupart des grands services (Google, Microsoft, Facebook, Binance, Coinbase) ont une section « Sécurité » où vous pouvez ajouter une « Clé de sécurité« .

Que vous optiez pour la très polyvalente YubiKey 5 NFC ou la version pour ports plus récents YubiKey 5C NFC, l’enregistrement ne prend que quelques secondes. Une fois configurée, la clé devient votre garde du corps personnel.

Dès cet instant, chaque connexion sensible nécessitera votre présence physique pour appuyer sur le capteur doré de la clé. Grâce à cela, vous transformez la sécurité de vos actifs numériques en une forteresse imprenable.

DSI et Entreprises : EISN vous accompagne dans votre stratégie

Si vous gérez une flotte de comptes pour une organisation, le déploiement peut sembler impressionnant. Toutefois, des experts sont là pour vous guider. EISN est spécialisé dans le conseil et l’aide au déploiement de solutions de sécurité matérielles. Faire appel à EISN vous permet de configurer vos clés de manière optimale, garantissant ainsi une protection contre le phishing efficace et l’adoption du standard FIDO2 au sein de vos infrastructures.

Conclusion : L'avenir de votre sécurité numérique est matériel

En 2026, s’appuyer sur l’application mobile est une solution de base, mais elle n’est plus la solution de pointe face à l’industrialisation des cyberattaques. N’attendez pas qu’il soit trop tard pour protéger vos actifs numériques, vos emails administratifs ou votre identité numérique. Opter pour une clé de sécurité contre le phishing comme la YubiKey 5 NFC ou la YubiKey 5C NFC, c’est s’offrir une tranquillité d’esprit totale. Vous n’avez plus à vous demander si le lien sur lequel vous avez cliqué était le bon. La clé le sait pour vous.

Passer au standard physique dès maintenant pour une sécurité sans faille.